Der Automotive Security kommt eine immer größere Bedeutung zu. Mehr und mehr Autos sind so genannte vernetzte Autos oder ‚connected cars‘. „Bis 2021 werden weltweit mehr als 60 Millionen vernetzter Autos verkauft“, sagte Wolfgang Bernhart, Senior Partner bei der Unternehmensberatung Roland Berger, gegenüber der Online-Zeitschrift cio. Gegenwärtig liegt diese Zahl noch deutlich niedriger, nämlich bei rund 42 Millionen. Die ‚connected cars‘ sind über Funkschnittstellen ähnlich stark vernetzt wie ein Smartphone. Damit steigt aber auch die Anfälligkeit für Angriffe durch Hacker, die aus oft kriminellen Motiven heraus auf das Fahrzeug und vor allem auf sein internes Computernetzwerk und die dort gespeicherten Daten zugreifen wollen.

Vernetzung steigert Anfälligkeit der Automotive Security

Die Infotainment-Dienste, aber auch die elektronischen Schlüssel, ohne die die volldigitalen Autos nicht mehr auskommen, sind auch Einfallstore für Manipulationen. Die Automotive Security, also die Sicherheit des Fahrzeugs und der mit ihm verbundenen digitalen Infrastruktur, wird angreifbar. Dieses Risiko wächst mit dem Grad der Vernetzung und der Komplexität der verwendeten Systeme.

Früher brauchten Hacker einen direkten physischen Zugriff, um in die Fahrzeugsysteme eindringen zu können. Heute können sie beispielsweise über Bluetooth oder WLAN eindringen und sich auch über die Mobilfunkschnittstelle in andere Fahrzeugsysteme vorarbeiten. Weitere Angriffspunkte sind Kartenlesegeräte, USB-Schnittstellen sowie CD- oder DVD-Laufwerke.

Automotive Security von BMW-Modellen eingeschränkt

Wie sich die Automotive Security aushebeln läßt, zeigt ein Beispiel aus dem vergangenen Jahr. Das Keen Security Lab fand insgesamt 14 verschiedene Sicherheitslücken in aktuellen BMW-Modellen. Angreifer hätten sich Zugriff auf die zentrale Steuerung des Autos, den CAN-Bus, verschaffen können. Dann wäre es möglich gewesen, beispielsweise Befehle an den Motor zu senden.

Potentielle Angreifer hätten etwa einen präparierten USB-Stick im Fahrzeug anschließen können, oder aber per Mobilfunk oder Bluetooth eindringen können. BMW gab an, bereits reagiert und die meisten Sicherheitslücken gestopft zu haben. Betroffen waren die Serien 3, 5, 7, i und X.

Sicherheitslücken im Tesla S: Automotive Security von der chinesischen Sicherheitsfirma Keen Security Lab getestet. (Foto: shutterstock Grisha Bruev, #1)

Tester finden Lücken in Tesla S Automotive Security

Die Tester vom Keen Security Lab fanden jüngst Sicherheitslücken im Tesla Model S. Nicht zum ersten Mal, denn bereits 2018 fanden sie eine Möglichkeit, in die Fahrerassistenz-Systeme der Limousine einzudringen. Zwar hatte Tesla das Leck in der Automotive Security schnell gestopft, aber die chinesischen Sicherheitsforscher haben nun abermals den Autopiloten übernommen.

Als erstes hängten sie ein Bild von Regenwetter vor die Außenkamera. Der Autopilot dachte nun, es regnet und schaltete die Scheibenwischer ein. Beim nächsten Anlauf brachten die Tester den Fahrerassistenten dazu, die Spur zu wechseln. Sie hatten weiße Sticker auf den Asphalt geklebt, die der Computer für Fahrbahnmarkierungen hielt. Das E-Auto fuhr auf die Gegenfahrbahn. Beim dritten Angriff schafften sie es, den Tesla über einen Gamepad zu steuern. Obwohl sie den im Auto selbst anschließen mussten, ist das kein gutes Zeichen für die Automotive Security. Jemand, der den Wagen stehlen will, könnte so nämlich die Wegfahrsperre umgehen. Tesla schloss auch diese Lücke umgehend.

Risiken für die Automotive Security

Das mögen zwar keine realistischen Szenarien sein. Aber sie zeigen, wo die Risiken liegen. Wenn man etwas aus dem Auto holen will, reicht es, das autonom fahrende Fahrzeug in den Straßengraben zu schicken. Will man das Auto selbst stehlen, kommt man auch mit dem Gamepad zum Ziel. Die Methode reicht, um das Fahrzeug an einen Ort zu bringen, wo man mehr Möglichkeiten hat, die internen Systeme zu manipulieren. Man muss also nicht zwingend über die Mobilfunkschnittstelle oder das Infotainment-System eindringen, um ein Fahrzeug zu übernehmen. Aber auf jeden Fall steht die Industrie vor der Herausforderung, mit zeitgemäßen Lösungen die Automotive Security zu gewährleisten.

Continental bietet umfassende Automotive Security-Lösung

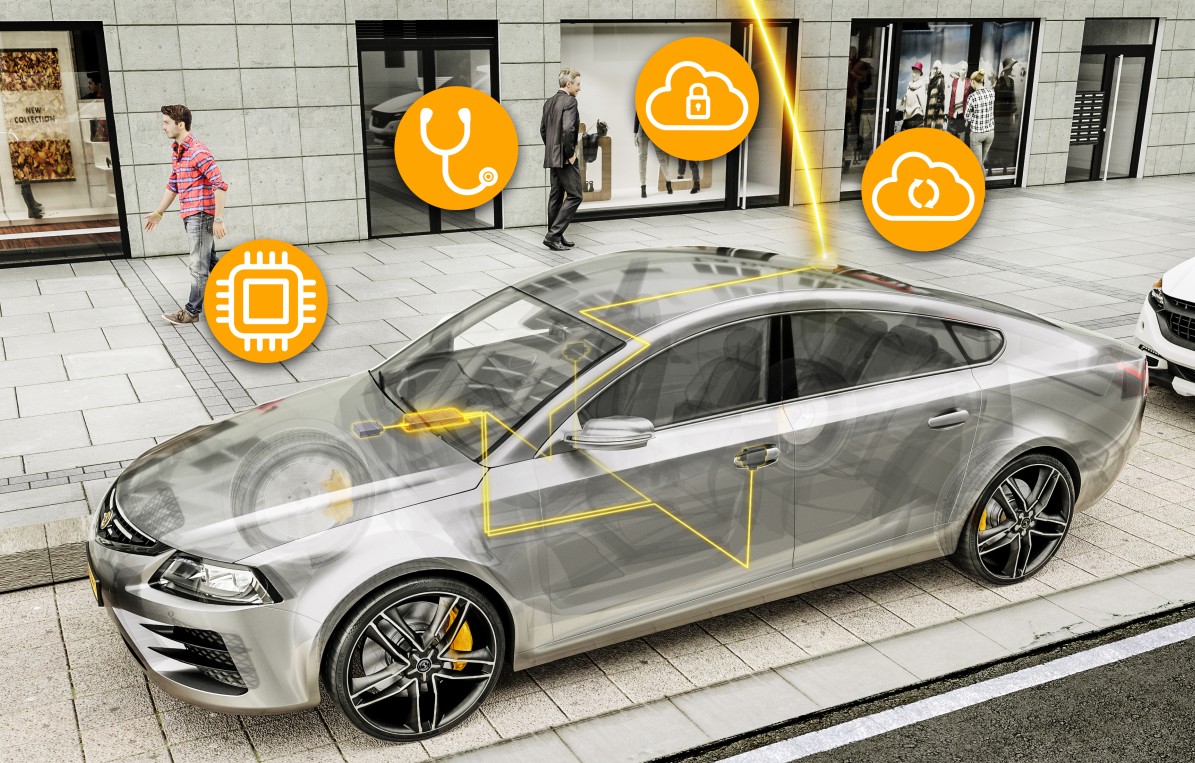

Der traditionsreiche Autozulieferer Continental reagiert mit seinem High-Performance Computer auf die wachsende Bedrohung der Automotive Security. Dahinter steckt jedoch mehr als ein einzelnes Produkt. Continental hat hier eine ganze End-to-end-Sicherheitslösung entwickelt. Damit trägt es der Tatsache Rechnung, dass moderne Fahrzeuge sozusagen fahrende Computernetzwerke sind. Allerdings sind heute in der Regel jeweils eigene Rechner für die verschiedenen Funktionen zuständig. Einer kontrolliert etwa Heizung und Licht, ein anderer die Zentralverriegelung, der nächste die Steuerung. Weitere Rechner übernehmen die Fahrerassistenz. Auch das Infotainment-System besteht aus eigenständigen Rechnerkomponenten.

High-Performance Computer als Träger der Automotive Security-Infrastruktur

Continentals High-Performance Computer soll nun diese Funktionen übernehmen. Er ist Teil einer ganzen IT-Infrastruktur, mit der nicht nur einzelne Fahrzeuge, sondern auch ganze Fahrzeugflotten geschützt werden. Im Fahrzeug bildet der High-Performance Computer zusammen mit den Gateways das Rückgrat der Automotive Security. Beide Geräte dienen als Verbindung zu den anderen Teilen des internen Netzwerks. Über den High-Performance Computer aufen aber auch alle Verbindungen nach außen.

Automotive Security-Lösungen für den High-Performance Computer

Auf dem High-Performance Computer liegen Anwendungen der Continental-Töchter Argus Cyber Security und Elektrobit Automotive GmbH. Die Sicherheitsphilosophie beruht auf drei Elementen. Hersteller sollen mit den Lösungen von Continental, Argus und Elektrobit in der Lage sein, Hackerangriffen vorzubeugen, sie zu erkennen und abzuwehren. Argus liefert spezielle Sicherheitslösungen. Elektrobit steuert Anwendungen zur Fahrzeugdiagnostik und zu Over-the-Air-Updates von Software-Komponenten bei.

Dabei sollen die Sicherheitslösungen beispielsweise in die Gateways, in Telematikeinheiten und Infotainment-Systeme integriert werden. Um die Automotive Security sicherzustellen, bietet Elektrobit zudem Sicherheitskomponenten für die Anwendungsebene, hardwarespezifische Lösungen und für Bootloader an.

Ein weiteres Elektrobit-Produkt ist cadian Sync, ein modulares Software-Tool, das zusammen mit von Argus gelieferten Sicherheitsprogrammen für sichere Over-the-Air-Updates sorgt. Cadian Sync sorgt für einen sicheren Kommunikationskanal, durch den die Updates übertragen werden können.

Mehr Hintergrundinformationen Im Netz

- High-Performance Computer von Continental

Continental bringt mit dem High-Performance Computer gleich eine ganze Philosophie auf den Markt.

- CAN-Bus-Hacking im Jeep Cherokee

Als 2015 zwei Sicherheitsforscher den Jeep-Cherokee des damaligen Wired-Chefredakteurs hackten und unter ihre Kontrolle brachten, erregten sie damit einiges Aufsehen. Zumal sich damals kaum jemand hatte vorstellen können, dass es außer im Film möglich sein sollte, ein fremdes Auto zu übernehmen und zu kontrollieren, ohne dass der Fahrer etwas dagegen unternehmen konnte. Dieser Link führt zum Filmbericht: Der Jeep Cherokee-Hack.

- Studie von McAfee

Die renommierte Sicherheitsfirma McAfee hat in Studien untersucht, wo die Bedrohungen für die Automotive Security liegen und von wem sie ausgehen. Die Experten haben sich auch angesehen, was für Schwachstellen moderne Autos haben. Abschließend geben sie in ihrem White Paper Empfehlungen an die Industrie.

- Komplexität IT im Fahrzeug

Die IT im Auto selbst und im Verkehrsnetz insgesamt wird immer komplexer. Dieses Schaubild gibt eine Übersicht.

Ein weiterer Fall von nicht existenter Automotive Security: 2015 hackten sich die IT-Experten Charlie Miller und Chris Valasek in den Jeep-Cherokee des Wired-Chefredakeurs Andy Greenberg. (Foto: shutterstock – Mike Mareen, #2)

Hacker-Einbrüche ins vernetzte Auto: Wenn Automotive Security versagt

Wenn Hacker in die Elektronik eines Autos einbrechen, muss es nicht bei Datendiebstählen bleiben. Derartige Brüche der Automotive Security können für Fahrzeug und Passagiere sehr wohl drastische Folgen haben. Im Sommer 2015 demonstrierten zwei IT-Experten, dass vernetzte Autos genauso von außen übernommen werden können wie stationäre Computersysteme. Die beiden Cybersicherheitsexperten Charlie Miller und Chris Valasek kaperten über eine Mobilfunk-Verbindung den Jeep Cherokee von Andy Greenberg, Chefredakteur des „Wired Magazine“, während Greenberg mit dem Jeep auf der Autobahn unterwegs war.

Sie konnten Bremsen des Fahrzeugs bei niedrigen Geschwindigkeiten abschalten. Und, was fast noch bedrohlicher ist, sie waren in der Lage, auf weitere Steuerungsfunktionen zuzugreifen. Sie konnten beschleunigen, bremsen und das Lenkrad drehen. Greenberg war im eigenen Fahrzeug zum Passagier geworden. Er musste zusehen, wie die Scheibenwischanlage die Frontscheibe mit Wasser flutete. Und auf einem Parkplatz demonstrierten die beiden Experten, dass sie den Jeep auch auf Kommando rückwärts fahren lassen konnten.

Zum Glück sind echte Angriffe auf vernetzte oder sogar autonome Fahrzeuge und ihre Insassen bisher Gegenstand von Science Fiction-Romanen geblieben. Aber die Firma Chrysler musste auf diese Lücke in der Automotive Security reagieren. Denn Miller und Valasek hatten sich ein Sicherheitsleck im Uconnect-Infotainment-System des Jeeps zunutze gemacht. Chrysler musste 1,4 Millionen Fahrzeuge zurückrufen und dafür sorgen, dass diese Schwachstelle mit einem Patch geschlossen wurde.

Allianz-Spezialisten prüfen Automotive Security

Ein Jahr später machte der IT-Sicherheitsspezialist Stephan Gerhager von der Allianz-Versicherungsgruppe einen ähnlichen Versuch. Er beauftragte einen Werksstudenten, sich im Rahmen seiner Bachelor-Arbeit die Netzwerke moderner Autos auf Mängel in der Automotive Security hin zu untersuchen. „Wir wollten wissen, ob so etwas auch bei anderen Typen und Marken möglich ist. Das Resultat hat uns etwas beunruhigt“, so Stephan Gerhager gegenüber der Zeitschrift Security Insider.

Die Spezialisten nahmen das digitale Innenleben der Autosteuerung unter die Lupe. Sie wollten zunächst die Kommandos der Steuergeräte verstehen, dann Schwachstellen identifizieren und schließlich das Auto von außen kontrollieren. Tatsächlich funktionierten die aus der Standard-IT bekannten Angriffsmuster auch hier. Für jede Schwachstelle in der Automotive Security brauchte das Team zwei Tage. Dabei analysierten die Forscher das Bus-System, also das elektronische Rückgrat der Fahrzeug-IT. So konnten sie nach und nach lernen, Außenspiegel zu verstellen, Scheinwerfer ein- und ausschalten oder Türen entriegeln. Zwar reichte die Zeit nicht, um nach einem Weg zu suchen, über die Mobilfunk-Verbindung ins Fahrzeug zu gelangen, wie es die beiden US-Experten getan hatten, doch auch so waren die Erfolge imposant und bedrohlich zugleich.

Zum Glück zeigte sich, dass in deutschen Fahrzeugen die einzelnen Geräte durch Segmentierung besser voneinander abgeschirmt sind. Außerdem gibt es deutliche Unterschiede zwischen verschiedenen Fahrzeugtypen. Wer also eine A-Klasse hacken kann, muss bei der B-Klasse von vorne anfangen. Weniger offensichtlich war die Bedeutung der einzelnen Busse für die Automotive Security. Wichtige Sicherheitsfunktionen müssten auf ihnen hinterlegt werden – oder auf einem Gerät wie dem High-Performance Computer, der die einzelnen Fahrzeugsysteme miteinander verbindet.

Hacker-Einbrüche haben ein ganzes Spektrum von Motiven. Es reicht von regulären Sicherheitstests über schlichte Streiche bis hin zu wirtschaftlicher oder militärischer Spionage. (Foto: shutterstock – Syda Productions, #3)

Brüche der Automotive Security: Akteure und Methoden

Es gibt eine ganze Reihe von Akteuren, die aus jeweils ganz eigenen Gründen darauf aus sind, die Automotive Security zu durchbrechen. Nicht alle sind Kriminelle im herkömmlichen Sinne. Auf der folgenden Liste finden sich Sicherheitsexperten, die Computersysteme auf Schwachstellen hin überprüfen, neben politischen Aktivisten und Spionen.

- Forscher und Hobbyisten

Sie sind meist die ersten, die versuchen, ein neues Gerät oder ein neues System zu knacken. Oft arbeiten sie für die Industrie, für Forschungseinrichtungen oder im Auftrag von Verbraucherschützern. Sie suchen nach Sicherheitslücken, um die Ergebnisse dann zu publizieren. Wie im Fall des Jeep Cherokee-Hacks greift die Industrie deren Ergebnisse schnell auf, um die Mängel zu beseitigen. Ihre Wirkung auf die Automotive Security ist also der Regel positiv.

- Hacktivisten, Vandalen und Spaßvögel

Bei deren Aktivitäten hört für die Betroffenen meist der Spaß auf. Diese Personengruppen stellen die dunkle Seite der Hobbyisten-Szene dar. Hacktivisten brechen die Automotive Security, um auf ihre politischen Anliegen aufmerksam zu machen. Im Bereich der Automotive Security sind sie alle eher selten, weil das Hacken eines vernetzten Autos spezielle Werkzeuge und Kenntnisse sowie einen hohen technischen Aufwand erfordert.

- Eigner und Betreiber

Auch im digitalen Zeitalter wollen viele ihre Autos lieber selbst reparieren oder aufrüsten. Daher existieren bereits Hacking-Tools für Autos, so wie es diese Tools auch für Smartphones und andere Unterhaltungselektronik gibt. In der Regel sind sie keine Kriminellen. Einige wollen die Automotive Security umgehen, um die Leistung des Fahrzeugs zu erhöhen. Andere versuchen, einzelne Komponenten oder Funktionen des Fahrzeugsystems abzuschalten. Oder ihr Ziel ist es, Beschränkungen durch den Hersteller oder die Zulassungsbehörden zu unterlaufen.

- Organisiertes Verbrechen

Das organisierte Verbrechen ist bei Brüchen der Automotive Security ein unübersehbarer Akteur. Es nutzt gerne die Werkzeuge und Strategien, die gutartige Hacker oder schlichte Spaßvögel entwickelt haben. Allerdings können Kriminelle oft auf wesentlich mehr Ressourcen zurückgreifen als angestellte Wissenschaftler oder der prototypische allein agierende Tüftler. Das Hauptmotiv dieser Gruppe ist der finanzielle Gewinn. Bedrohungen der Automotive Cyber Security folgen meist einem eskalierenden Muster. Erst versuchen die Angreifer, durch schnelle und massenhafte Anfragen ein System lahmzulegen. Dann folgt das Einschleusen von Malware und der Angriff auf bestimmte Funktionen oder Teilsysteme. Ziele können ganze Modellreihen, geographische Regionen, oder die Fahrzeugflotte etwa eines Autovermieters sein.

- Nationalstaaten

Bei ihnen steht oft die Industriespionage im Vordergrund. Dann möchte ein Staat seine nationale Industrie unterstützen, indem er konkurrierende Unternehmen in anderen Ländern ausspäht. Es kann auch ganz gewöhnliche Spionage sein. Dann bricht der Nachrichtendienst in die Systeme des Autos einer Zielperson ein, um sie zu belauschen oder ein Bewegungsprofil herzustellen. Der Einbruch in die Automotive Security kann auch militärische Gründe haben.

Diese Akteure haben eine ganze Reihe von Möglichkeiten, die Automotive Security zu durchbrechen, um auf die geschützten Fahrzeugsysteme zuzugreifen.

| Art des Angriffs | Angriffsweg | Ziel |

|---|---|---|

| Falsches Firmware- Update | CAN-Bus/ECU | Fahrzeugkontrolle, Datendiebstahl |

| Malware wird als versteckter Code in Musikdatei eingeschleust | HU | Zugriff auf vertrauliche Daten, Datendiebstahl |

| Angriff auf den CAN-Bus | CAN-Bus/ECU | Übernahme und Diebstahl des Fahrzeugs |

| Aktuator wird durch Malware übernommen | CAN-Bus/ECU | Übernahme und Diebstahl des Fahrzeugs |

| Ausnutzen von Schwachstellen in Open-Source-Software | HU | Datendiebstahl |

| ‚Man-in-the-middle‘-Angriff über Browser-Interface | HU/Browser-Interface | Datendiebstahl |

| Angriff über heruntergeladene Apps | HU/Browser-Interface | Datendiebstahl |

| Ausspionieren von vertraulichen Daten (z. B. Passwörtern) | Spyware auf dem Keypad installiert, die PINs oder Passwörter nach draußen übermittelt | Datendiebstahl, Übernahme des Fahrzeugs |

| Angriff über Mobile Apps | HU | Datendiebstahl |

| Angriff über den Key/Certificate Store, also über die Verteiler für die sicheren Codeschlüssel des Herstellers | Keystore, HU | Datendiebstahl, Übernahme des Fahrzeugs |

Der Continental High-Performance Computer bildet das Rückgrat einer zeitgemäßen Sicherheitsarchitektur. (Foto: Continental AG, #4)

Eingebaute Sicherheit: Automotive Security by design

Reale Angriffe, aber auch Forschungsergebnisse haben gezeigt, wo die Schwachstellen der Automotive Security liegen. „Um Cyber-Security erreichen zu können, muss der komplette Produktlebenszyklus darauf ausgerichtet werden“, schrieb Automotive Security-Experte Dr. Thomas Liedtke in einem Aufsatz für das Institut für Automatisierungstechnik und Softwaresysteme der Universität Stuttgart. Liedtke arbeitet für das Beratungsunternehmen Kugler Maag Cie GmbH. Es muss also eine end-to-end-Sicherheitslösung gewährleistet werden, wie sie Continental mit seinem High-Performance Computer praktiziert. Im Produkt selbst ist bereits eine Menge möglich. Netze lassen sich physikalisch trennen. Spezielle Software kann das gesamte Netzwerk überwachen, selbständig erkannte Lücken melden und bei realen Angriffen Alarm schlagen.

Automotive Security lässt sich etwa über den „Security by Design“-Ansatz erreichen. Dabei sollen alle Fehler, die zu Schwachstellen führen könnten, rechtzeitig aufgespürt und ausgemerzt werden. Außerdem werden ins System selbst Sicherheitsfeatures integriert. Dazu gehört ein gehärtetes Betriebssystem. Diese Art Betriebssystem enthält nur die Software, die zum reibungslosen Funktionieren notwendig ist. Man erzielt Sicherheit durch Reduktion auf das Wesentliche. Außerdem lässt sich das Betriebssystem so partitionieren, dass ein Schaden in einem Bereich nicht das gesamte System betrifft.

Sicherheitsmodule für die Automotive Security

Eine weitere Möglichkeit sind so genannte Hardware Security Module (HSM), wie sie etwa von Escrypt schon seit einiger Zeit angeboten werden. Sie dienen als Torwächter ins Fahrzeug-Netzwerk und halten Eindringlinge ab und Sie enthalten eine „Secure Boot“-Funktion. Sie sichert die Automotive Security des Fahrzeugs, indem sie anhand gespeicherter Schlüssel prüft, ob die Software der Steuergeräte noch authentisch ist. So erkennt das HSM beim Starten des Fahrzeugs, ob es unzulässige Veränderungen an der Software gab. Jede Veränderung wird aufgezeichnet und bleibt nachweisbar. Die „Runtime Manipulation Detection“ sorgt für dieselbe Sicherheit im laufenden Betrieb.

Ob die Auto-IT wirklich vor Angriffen sicher ist, müssen Scheinangriffe durch Sicherheitsexperten, die auch „White Hat“-Hacker genannt werden, klären. Darüber hinaus muss auch die gesamte Kommunikation zwischen dem Fahrzeug und anderen Netzteilnehmern abgesichert sein.

Fazit

Wie Gesetzgeber und Hersteller auf Bedrohungen der Automotive Security reagieren

Mittlerweile reagieren auch die Gesetzgeber auf die bedrohliche Situation in der Automotive Security. So regelt in den USA seit 2017 der „Self-Drive Act“ Sicherheits- und Datenschutzaspekte beim Betrieb teilautonomer und autonomer Fahrzeuge. Nach diesem Gesetz müssen Automobilhersteller einen „Cyber-Security Plan“ vorlegen, in dem sie erklären, wie sie Cyber-Attacken verhindern oder bekämpfen. Sie müssen auch erklären, wie ihr Produkt falsche oder störende Kontrollkommandos entdeckt und aufhebt.

Die Vorgaben erfassen auch die Behandlung von Schwachstellen in der Automotive Security. Die Hersteller müssen sie systematisch identifizieren, bewerten und beseitigen, indem sie Software-Anwendungen zum Aufspüren und Abwehren von Eindringlingen einbauen. Sie müssen Updates bei sich verändernden Bedrohungslagen durchführen und einen Cyber-Security-Beauftragten bestimmen.

Abwehrmaßnahmen zum Schutz der Automotive Security

Die Industrie nutzt hier ein breites Spektrum von Abwehrmaßnahmen. Viele sind in der IT-Welt außerhalb der Automobilbranche längst eingeführt, sodass die Autoindustrie bereits auf ein vielfältiges Erfahrungswissen zurückgreifen kann. Die Kommunikation von Fahrzeugen untereinander, aber auch mit den sie umgebenden externen Netzwerken ist selbstverständlich verschlüsselt. Sicherheitslösungen werden von vornherein in die Auto-IT integriert. Hinzu kommen Zugangsbeschränkungen und Schulungsmaßnahmen für alle, die mit Produktentwicklung und Produktion zu tun haben.

Es gibt zwar noch keinen Automotive Security-TÜV für Fahrzeuge, aber für viele Hersteller sind so genannte Vehicle Security Operations Center (VSOCs) ein wichtiger Baustein in der Sicherheitsarchitektur. Mit einem VSOC können Hersteller oder Flottenbetreiber die IT-Sicherheit ihrer Fahrzeuge ständig überwachen und auf eine plötzliche Bedrohung reagieren. Bislang ist allerdings unklar, wo VSOCs letztlich angesiedelt sein werden. In Frage kämen nicht nur die Hersteller selbst, sondern auch Institutionen wie der TÜV oder aber externe Dienstleister.

Bildnachweis: © shutterstock – Titelbild Production Perig, #1 Grisha Bruev, #2 Mike Mareen, #3 Syda Productions / #4 Continental AG