Die so genannte Automotive Cyber Security gewinnt mehr und mehr an Bedeutung. Denn kleine Rechner steuern den Motor, die Bremsen, verfolgen den Füllstand des Benzintanks, den Ladestatus der Batterie und sorgen für eine Verbindung zu externen Computern.

Automotive Cyber Security: Die Industrie sucht sicheren Einbruchsschutz für Autos

Auch der Fahrzeugbau wird immer IT-lastiger, und das so sehr, dass sich Hersteller, Zulieferer und Nutzer gleichermaßen über die Sicherheit der aufwendigen IT-Infrastruktur Gedanken machen. Autozulieferer wie Continental tragen dem mit neuen Produkten Rechnung. Continentals High-Performance Computer bildet zusammen mit den Gateways zukünftig das Rückgrat der IT-Infrastruktur im Auto und verfügt zudem über integrierte Sicherheitsfunktionen.

Automotive Cyber Security: Fahrzeughersteller rechnen mit Angriff

Wie wichtig Hersteller das Thema Automotive Cyber Security mittlerweile nehmen, zeigt eine Studie aus den USA. Die Marktforschungsinstitute Synopsys und SAE International befragten Fahrzeughersteller und fanden heraus, dass 62 Prozent der teilnehmenden Unternehmen mit einem böswilligen Angriff auf ihre Software oder Teile davon innerhalb der nächsten 12 Monaten rechnen.

Die Studie zeigte auch, dass Automotive Cyber Security nicht mit der technologischen Entwicklung in der Branche Schritt hält. Vernetzte Fahrzeuge, die Daten mit Off-Board-Netzen austauschen, haben dadurch sogar eine ganze Reihe besonderer Schwachstellen. Jedoch scheint das für die befragten Unternehmen nicht notwendigerweise Grund zum Handeln zu sein. 30 Prozent von ihnen gaben an, kein eigenes Programm oder Team für Automotive Cyber Security zu haben.

Tesla 3: Alarmsystem erfolgreich umgangen

Der Studie gegenüber stehen Zahlen, die das wachsende Sicherheitsrisiko belegen. 2018 wurden in den USA sechsmal so viele vernetzte Fahrzeuge gehackt wie drei Jahre vorher. Unter den Vorfällen war ein Hack, bei dem der Täter in den Computer eines Tesla 3 einbrach, um sein eigenes Betriebssystem zu installieren. In einem anderen Fall wurden Alarmsysteme erfolgreich umgangen, sodass Hacker ganze Fahrzeuge hätten stehlen können. Oder die Angreifer nutzten eine Schwachstelle im Infotainment-System eines Fahrzeugs, um von dort aus auf andere Steuergeräten zuzugreifen.

Automotive Cyber Security kommt nicht nur wegen der im Fahrzeug verbauten IT große Bedeutung zu. Die Entwicklung teil-autonomer und voll autonomer Fahrzeuge, die mit anderen Fahrzeugen und der IT-Infrastruktur außerhalb des Fahrzeugs kommunizieren, erfordert anspruchsvollere Sicherheitslösungen. „Security wird zum Teil noch einfach wie ein weiteres Tech-Feature behandelt – das funktioniert aber für autonome Autos nicht. Es ist sicherlich das komplexeste Feature in der Fahrzeuggeschichte, bei der die gesamte technische Kette von der Hardware über Steuergeräte, die Kommunikation im und außerhalb des Fahrzeugs bis ins Backend mit einbezogen werden muss“, erklärte Cybersecurity-Berater Marko Wolf von der Bosch-Tochter Escrypt gegenüber dem Magazin „Car IT“.

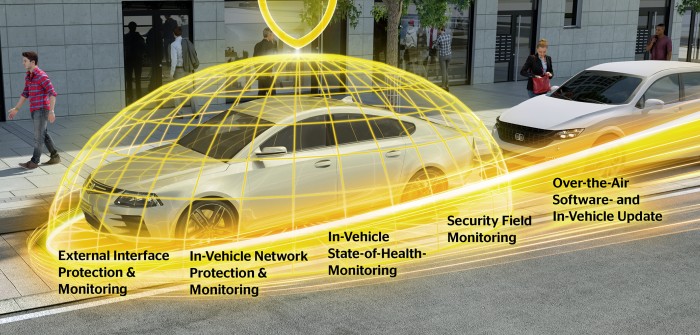

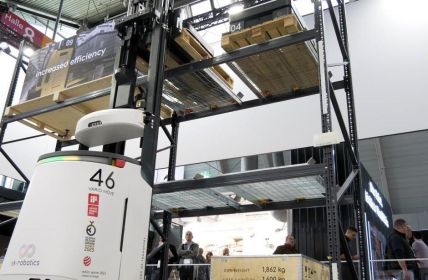

Performante Automotive Cyber Security: End-to-End-Lösungen für ein höchstmögliches Sicherheitsniveau. (#2)

High-Performance Computer als Rückgrat der Sicherheitsarchitektur

Continental will mit seinem High-Performance Computer und den mit ihm verbundenen Gateways den Erfordernissen zeitgemäßer Automotive Cyber Security Rechnung tragen. Der High-Performance Computer ist dabei ein Hochleistungscomputer, der als Steuerungseinheit für das Rechnernetzwerk im Fahrzeug und gleichzeitig zusammen mit dem intelligenten Antennenmodul als Kommunikationsschnittstelle dient. Er ist der Zentralrechner des Fahrzeugs. Über ihn laufen die Verbindungen aller Fahrzeugsysteme mit der Außenwelt. Das Gateway, eine der Komponenten in der Netzwerkarchitektur, dient als Router. Auf dem High-Performance Computer laufen auch die mehrschichtigen Sicherheitslösungen, die das Fahrzeug vor Angriffen aus dem Cyberspace schützen sollen.

Der High-Performance Computer verarbeitet auch alle Over-the-air-Updates (OTA), bei denen das Fahrzeug neue Software-Komponenten oder Sicherheits-Patches per Funk aufgespielt bekommt. Auch Ferndiagnosen werden über den High-Performance Computer abgewickelt. Gleichzeitig sind hier Sicherheitslösungen installiert, die Kommunikation und Software-Updates gegen Eindringlinge absichern.

Continental erarbeitet diese Automotive Cyber Security-Lösungen mit seinen Tochterunternehmen Elektrobit und Argus Cyber Security. „So wie Bremsen für eine sichere Fahrt unerlässlich sind, erfordern vernetzte Fahrzeuge als Grundvoraussetzung modernste Cybersicherheit. Deshalb haben wir uns entschieden, End-to-End-Cyber-Sicherheitslösungen von Argus und Elektrobit in unserer gesamten vernetzten Fahrzeugelektronik und als eigenständige Lösung für Drittprodukte anzubieten“, sagt Werner Koestler, Head of Strategy, Interior Division, Continental gegenüber dem Thinktank ertico.

Der High-Performance Computer führt neben der Cybersicherheit alle Funktionen zusammen, für die in früheren Fahrzeuggenerationen noch mehrere eigene Rechner eingebaut wurden. Neben der relativ neuen Connectivity sind das Heizung und Klima, Licht, Fahrerassistenz, Fahrzeugsteuerung und vieles andere.

Mehr zum High-Performance Computer

- High-Performance Computer von Continental

Basics zum Continental High-Performance Computer: Übersicht / Spezifikationen / Gateways

- Verband der deutschen Automobilindustrie (VDA)

Position des Verbands der deutschen Automobilindustrie (VDA) zur Automotive Cyber Security

- US-Studie

- Thinktank ertico

Automotive Cyber Security: Gemeinsame Standards fehlen

Für Automobilhersteller stellt sich nicht nur die Aufgabe, auf ständig wechselnde Bedrohungslagen aus der Cyberspace reagieren zu müssen. Sie müssen außerdem die von ihnen ausgelieferte Software auch 15 Jahre und länger noch reparieren können. Das heißt ganz konkret, dass sie auch über längere Zeit noch Infrastruktur und Experten bereit halten müssen, um Kunden mit Patches versorgen zu können.Zudem konzentrieren sich Schutzmaßnahmen in der Automotive Cyber Security immer noch auf den Ab- oder Zufluss von Daten, während das, was im Fahrzeug selbst geschieht, vernachlässigt wird.

Aber tatsächlich stellen Passagiere mit ihren mobilen Endgeräten, die sie mit dem Infotainment oder anderen Fahrzeugsystemen verbinden, ebenfalls Sicherheitsrisiken dar. Schadsoftware kann auch über ein PDA oder ein Smartphone in die Fahrzeugsysteme gelangen. Das erfordert eine sehr anpassungsfähige Sicherheitsarchitektur.

„Der Fokus geht klar weg von den Backend-IT-Systemen hin zu dem, was onboard passiert.

Es wird zunehmend versucht, anhand von geschotteten Sicherheitsebenen die Sicherheit zu verbessern, ähnlich wie beispielsweise im Flugzeug“,

sagte Cybersecurity-Experte Kai Grunwitz von NNT Security gegenüber der Zeitschrift „Car IT“. Zwar gebe es ein solches „Zoning“ schon, so Grunwitz weiter, aber nicht aus Securitysicht, sondern eher funktional zum Beispiel nach Bremse oder Infotainment.

Für Grunwitz ist eine Einteilung der Cyber-Attacken in Risikoklassen nötig, die für klare Trennung und definierte Übergabepunkte sorgt. So lassen sich Manipulationen oder Angriffe eingrenzen, bevor sie auf andere Fahrzeugbereiche übergreifen können. Die Hersteller arbeiten zwar an Lösungen, aber das Problem ist auch, dass eine Hardware-Lösung im Bereich Automotive Cyber Security das gesamte Fahrzeug beeinflusst und somit auch Parameter wie den Kraftstoffverbrauch.

Neben allgemein gültigen Sicherheitsstandards bieten sich auch spezielle Sicherheitszentren als Lösung an. Mit diesen VSOCs (Vehicle Security Operations Center) können Hersteller den Sicherheitsstatus der IT in ihren Fahrzeugen ständig überwachen. Dienstleister wie NTT bieten das bereits Herstellern an. Dabei kommen Lösungen aus der Künstlichen Intelligenz zum Einsatz, die durch Machine Learning die immens großen Datenmengen aus modernen Fahrzeugen auf Angriffsmuster hin durchleuchten. Denkbar ist jedoch auch, dass Organisationen wie der TÜV diese VSOCs betreiben.

Diese Art der Schwarmvernetzung ist anfällig für Manipulationen der Umwelt, so genannte „environmental hacks“. Ein Thema für Automotive Cyber Security. (#4)

Automotive Cyber Security soll auch vor Environmental Hacks schützen

In der Diskussion um Automotive Cyber Security steht oft die Sicherheit vor direkten Eingriffen in die Fahrzeugsysteme im Vordergrund. Die so genannten ‚Environmental Hacks‘, also Manipulationen der Umwelt, spielen bislang keine große Rolle. Das können beispielsweise manipulierte Verkehrsschilder sein. Kleine Veränderungen, die entweder für das menschliche Auge keine Rolle spielen oder vom Autofahrer erkannt und ignoriert werden, können intelligente Fahrzeugsysteme bereits durcheinander bringen. Dreck auf einem Stoppschild, den Menschen korrekt einschätzen, können ein autonomes Fahrzeug dazu bringen, dieses Stoppschild zu ignorieren und so Personen gefährden. Also muss ein Fahrzeugsystem Stoppschilder trotz Dreckspritzer als solche erkennen.

Environmental Hacks

- Manipulierte Verkehrszeichen

Hier können gezielte Manipulationen dazu führen, dass das Fahrzeugsystem Verkehrszeichen oder Richtungshinweise entweder ignoriert oder falsch klassifiziert. Derart eingeschränkte Automotive Cyber Security wäre mit realen Risiken verbunden, etwa dann, wenn ein autonomes Fahrzeug auf eine andere Route gelenkt oder ein Pkw, dessen Fahrer mit automatischer Steuerung fährt, Geschwindigkeitsbegrenzungen oder Mindestabstände ignoriert

- Einsatz von Laser-Pointern

Attacken mit dem Laser-Pointer können ähnliche Auswirkungen haben. Genauso wie in der Luftfahrt können Laser-Pointer die Fahrzeugsensoren oder den Fahrer blenden.

- GNSS- oder GPS-Jamming

Beim Jammen verhindert ein Störsender den Empfang von GPS-Daten: Hier kann kriminelle Absicht im Spiel sein, aber auch schlichter Zufall. So gibt es für „Pokemon Go“ die Software „Defined Radio“. Mit der kann ein Spieler falsche GPS-Signale erzeugen, die der App eine falsche Position übermitteln. So kann er von zuhause spielen, ohne spazieren gehen zu müssen. Aber diese falschen Signale können natürlich auch das Navigationssystem von Fahrzeugen in unmittelbarer Nähe beeinträchtigen.

- GNSS- oder GPS-Spoofing

Spoofing treibt den Bruch der Automotive Cyber Security noch eine Stufe weiter, indem falsche GPS-Daten gesendet werden, die dem Fahrzeugsystem eine falsche Position vorgaukeln.

Durch Jamming oder Spoofing lassen sich ortsgebundene Dienste unerlaubt aktivieren oder GPS-gestützte Mautsysteme in die Irre führen. In einem Fall nutzte ein Lkw-Fahrer einen GPS-Jammer, um den GPS-Tracker in seinem Fahrzeug zu stören und so seinen Standort vor seinem Arbeitgeber zu verbergen.

Allerdings gibt es auch eine Reihe von Gegenmaßnahmen. Moderne Bilderkennungsalgorithmen können so trainiert werden, dass sie auch verschmutzte oder anderweitig veränderte Verkehrsschilder erkennen. Bei einer Attacke mit einem Laserpointer könnte das auf dem High-Performance Computer liegende Steuersystem auf redundante Sensoren zugreifen oder die Fahrkontrolle an den Fahrer übertragen. Genauso könnte das Steuersystem auf Jamming reagieren, indem es etwa auf einen alternativen Kanal zugreift.

Spoofing wäre schwieriger abzuwehren. Der GPS-Empfänger selbst würde die falschen Signale wohl nicht erkennen. Aber mit den entsprechenden Software-Komponenten kann das Steuersystem erkennen, ob es falsche Signale empfängt. So kann die Software ständig die Plausibilität der Signale überwachen und zu große Abweichungen in den empfangenen Daten bemerken. Das System gleicht die Signale mit anderen Positionsdaten, etwa aus gespeicherten Kartendaten, ab, oder schlägt bei zu großem Versatz von einer Position zur nächsten Alarm.

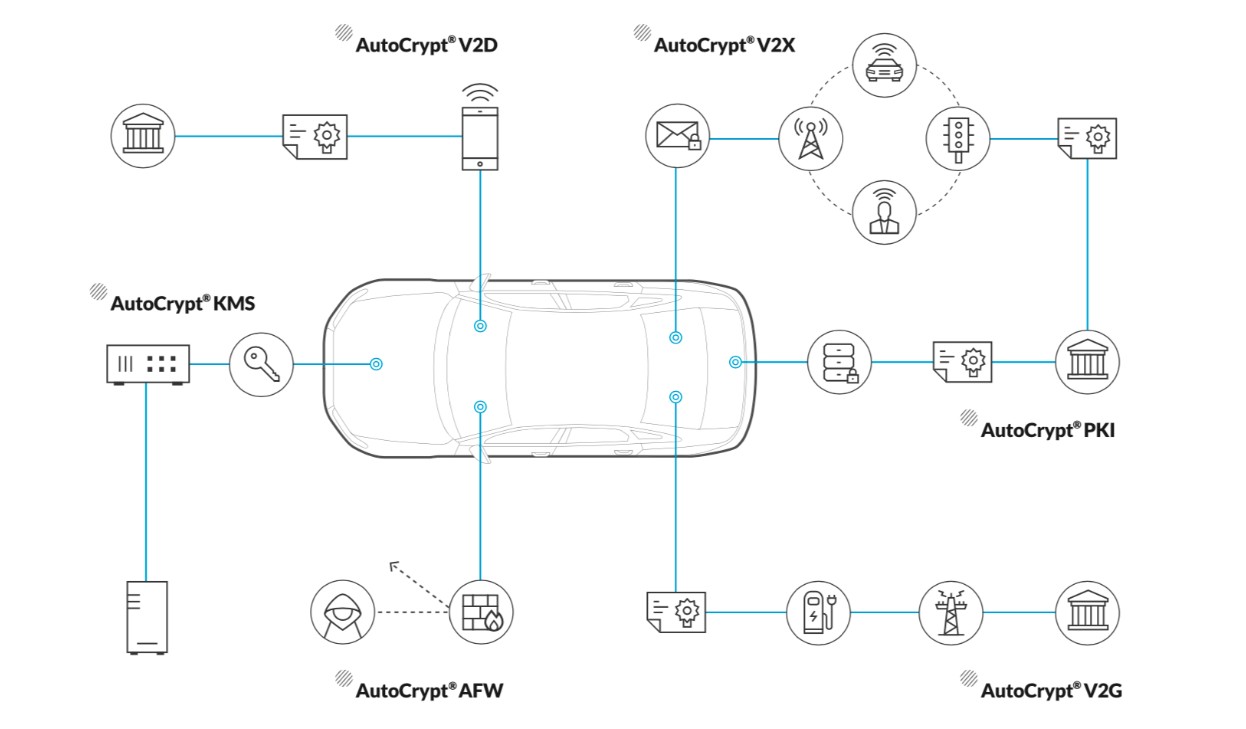

Innovative Sicherheitslösung in der Automotive Cyber Security

Die Industrie reagiert bereits mit innovativen Lösungen. Das koreanische Unternehmen Penta Security bietet die erste komplette Sicherheitslösung für intelligente Fahrzeuge an. AutoCrypt wurde jüngst in Detroit mit dem „Best Auto Cybersecurity Product/Service“-Preis von TU Automotive ausgezeichnet. AutoCrypt ist eine Gesamtsicherheitslösung für intelligente Transportsysteme. Es besteht aus einer Public Key-Infrastruktur und gesicherten Kommunikationsverbindungen. Es erlaubt dem Fahrzeugsystem, mit jedem anderen System, sei es ein anderes Fahrzeug oder etwa ein intelligentes Verkehrsleitsystem, in Verbindung zu treten (Vehicle-to-anything oder V2X).

Die Public Key-Infrastruktur erzeugt, verteilt und überprüft digitale Zertifikate, mit denen die Kommunikation zwischen dem High-Performance Computer an Bord eines netzwerkfähigen Fahrzeugs und anderen Teilnehmern des Netzwerks abgesichert werden kann. Der Sender benötigt für eine verschlüsselte und daher sichere Übermittlung den öffentlichen Schlüssel (Public Key) des Empfängers. Der Schlüssel kann beispielsweise von einem Webserver heruntergeladen werden. Digitale Zertifikate wiederum bestätigen Authentizität und Geltungsbereich eines öffentlichen Schlüssels. Zur Infrastruktur gehören Zertifizierungs- und Registrierungsstellen, Verzeichnisse ausgestellter Zertifikate sowie Sperrlisten und Validierungsdienste. Derartige Sicherheitsstrukturen gelten als sehr zuverlässig und sind bei richtiger Wahl der Parameter – etwa Schlüssellänge oder Verschlüsselungsverfahren – kaum zu knacken. Einmal aufgebaut, deckt AutoCrypt das gesamte Spektrum der Automotive Cyber Security ab.

Es ermöglicht auch das Nutzen von intelligenten Ladestationen für Elektroautos nach dem ‚Plug-and-charge‘-Prinzip. Es reicht, wenn sich ein Fahrzeug gegenüber der Ladestation korrekt authentifiziert, das heißt, den richtigen Code übermittelt, um den Ladevorgang zu beginnen. „Um eine breite Akzeptanz von Elektrofahrzeugen zu fördern, ist es wichtig, dass die Ladeinfrastruktur sowohl sicher als auch den Industriestandards entspricht. Da die EV-Ladung nicht nur den Ladevorgang, sondern auch den Austausch sensibler Daten umfasst, ist eine robuste Sicherheit zum Schutz der Datenintegrität und der Privatsphäre der Benutzer erforderlich. AutoCrypt V2G stellt sicher, dass die gesamte Kommunikation in der gesamten Service-Infrastruktur angemessen geschützt ist“, sagte SangGyoo Sim, Penta Securitys Chief Technology Officer anlässlich der Präsentation von AutoCrypt V2G auf dem 31. Internationalen Symposium und Ausstellung für Elektrofahrzeuge (EVS 31) in Kobe Ende September 2018.

Trends in der Automotive Cyber Security: Ausblick

AutoCrypt weist den besten Weg in der Automotive Cyber Security. Penta greift auf vertraute Sicherheitslösungen zurück, wie sie viele Internetnutzer schon länger nutzen. PGP, ein gängiges Verschlüsselungsverfahren, das sowohl private wie öffentliche Schlüssel nutzt, um vertraulich über das Internet kommunizieren zu können, wird hier auf die Kommunikation zwischen vernetzten Autos und der umgebenden digitalen Infrastruktur übertragen. Außerdem liegt es für ein Unternehmen wie Penta, das fast das gesamte Spektrum an Cybersecurity-Lösungen anbietet, nahe, eine end-to-end-Lösung zu entwickeln. Für Hersteller und Zulieferer wie Continental hat das den Vorteil, eine komplette Lösung aus einer Hand zu bekommen.

Mit der wachsenden Vernetzung von Fahrzeugen wachsen auch deren Anfälligkeiten. Fahrzeuge beziehen nicht nur Positionsdaten oder Informationen über das Verkehrsgeschehen über das Netz, sondern auch Software-Updates (OTA). Die wiederum können für das reibungslose Funktionieren entscheidend sein. Hinzu kommen vertrauliche Informationen über den Fahrzeughalter, seine Identität, Lebensgewohnheiten und sein Bewegungsprofil. In einer mehr und mehr datengetriebenen Wirtschaft werden sich nicht nur kommerzielle Anbieter von Dienstleistungen oder die Hersteller des Fahrzeugs für diese Daten interessieren. Denkbar sind auch Datendiebstähle oder Manipulationen mit krimineller Absicht.

Das ist keineswegs aus der Luft gegriffen. Mittlerweile sind auch kleinere Unternehmen immer wieder das Ziel von Angriffen aus dem Netz. Automotive Cyber Security muss also die Datenschutzinteressen des Fahrzeugeigentümers, die funktionale Sicherheit des Fahrzeug selbst und die entstehende digitale Verkehrsinfrastruktur schützen. Um das zu gewährleisten braucht es nicht nur innovative Lösungen, sondern auch gemeinsame Sicherheitsstandards.

Bildnachweis: © Titelbild + #2 + #3 + #4 Continental AG, #5 Penta Security